什么是 DDoS 攻击? DDoS 和 DoS有什么不同?

什么是 DDoS 攻击?

分布式拒绝服务 (DDoS,通常发音为dee-dos ) 攻击是一种网络攻击,它试图通过使用 Web 流量使服务器或网络资源超载来减慢网站或 Web 服务的速度或使其崩溃。

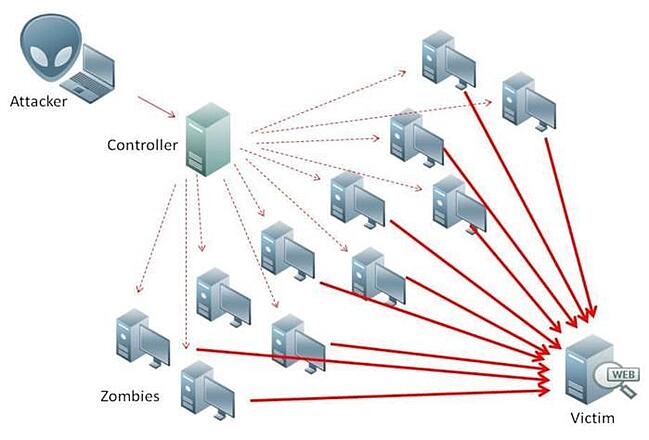

DDoS 攻击通常是通过由黑客控制的僵尸网络、受感染计算机的大规模网络或机器人来完成的。僵尸网络以单个 Web 服务为目标,发送大量的请求,使服务器过载,这使得目标服务对其普通用户不可用。

DDoS 攻击之所以有效,是因为所有 Web 服务处理浏览器请求的能力都是有限的。当 Web 流量突然涌入时,未准备好的 Web 服务器将在接收和响应请求时遇到问题。

DDoS 攻击是一种特别难以预防的攻击。由于服务器请求来自数千个不显眼的位置,目标站点通常无法区分正常流量和恶意流量。就像你组织了 1000 个朋友同时给同一个外卖店打电话。餐厅不可能一次完成所有这些订单,而且他们无法将普通客户与您计划中涉及的客户区分开来。

DDoS 尝试成功后会发生什么?与所有网络攻击一样,DDoS 攻击会扰乱业务并导致转换和销售损失。一次典型的攻击可以使网站瘫痪2 到 12 个小时,从而导致数万或数十万的收入损失。

DoS 攻击和 DDoS 攻击有什么区别?

DDoS 攻击是一种拒绝服务 (DoS) 攻击。DoS 攻击是任何旨在使用户无法访问在线服务的网络攻击。通常,术语“DoS”是指来自单个实施设备的攻击。但是,由于这种攻击来自一个地址,因此通常更容易阻止。即使是少数机器人也可能不足以关闭 Web 服务器。

另一方面,DDoS 攻击利用数千台设备一次发送请求,这使得它们成为分布式 DoS 攻击。这些大型攻击网络可能非常强大,这就是为什么几乎所有大规模 DoS 事件都是 DDoS 攻击的原因。

DDoS 攻击期间会发生什么?

所有 DDoS 攻击都始于组装僵尸网络。例如通过网络钓鱼、恶意下载、未经授权的登录等,网络犯罪分子可以访问并在数千甚至数百万个联网设备中植入恶意软件,将它们转化为僵尸网络中的机器人(也称为“僵尸”)。这种恶意软件允许攻击者从一个控制器控制所有设备。

黑客可以将任何设备变成机器人,从个人电脑到服务器、虚拟助手。物联网的兴起为僵尸网络提供了更多的素材,可以在设备所有者没有意识到的情况下劫持这些素材,从而使这些攻击更加有效。

有了僵尸网络,黑客就可以使用一种或多种 DDoS 方法来伤害他们的目标。有多种类型的 DDoS 攻击,每种攻击都针对网络的不同部分。我们可以将这些攻击分为三大类:应用层攻击、协议层攻击和容量攻击。

应用层 DDoS 攻击

应用层 DDoS 攻击利用OSI 模型的应用层 ,客户端直接与 Web 服务交互。应用层字段并响应 HTTP 请求,这是浏览器在想要查看网页时发送到 Web 服务器的内容。这些攻击也称为第 7 层 DDoS 攻击,因为它们的目标是 OSI 模型的第七层。

应用层攻击的目标是使用 HTTP 请求使目标 Web 服务器过载。机器人很容易发送单个 HTTP 请求,但对于处理请求的服务器来说,可能会占用资源相对较多。应用层 DDoS 攻击使用大量并发和复杂的 HTTP 请求来减慢或关闭服务器。

更糟糕的是,这种形式的攻击尤其难以捉摸,因为机器人流量起初看起来像正常流量,毕竟只是设备发出 HTTP 请求。攻击者可以在目标没有注意到的情况下战略性地增加请求,然后突然引发流量高峰,从而使目标崩溃。

一些常见的应用层攻击实例是 HTTP 泛洪,僵尸网络一次发送数千或数百万个页面请求。还有 DNS 泛洪攻击,它试图压倒一台或多台 DNS 服务器并阻止其将域名转换为 IP 地址。

协议层 DDoS 攻击

在协议层 DDoS 攻击中,僵尸网络的目标是在 OSI 模型的第三层和第四层更深入地进入服务器进程。这些是处理联网设备之间连接的层。

协议层攻击利用控制计算机如何相互通信的协议。它发送服务器无法处理的虚假请求流。服务器可以在一定程度上处理这些错误请求,但不能同时处理数千或数百万。

一个常见的迭代是 SYN 洪水攻击。SYN 使用传输控制协议 (TCP),该协议控制两台计算机如何通过网络连接,而不是自身。根据 TCP,客户端首先向服务器发送一个请求(一个 SYN)。然后服务器发回响应。最后,客户端确认收到服务器的响应,完成交互。

SYN 泛洪中的僵尸网络通过包含虚假 IP 地址的请求启动 TCP。目标服务器回复每个,但从未得到任何机器人的最终确认。这会阻塞请求队列并耗尽服务器的资源。

体积 DDoS 攻击

体积 DDoS 攻击利用目标的有限带宽。简而言之,攻击者从服务器请求大量数据,对于服务器一次发送来说太多了。这意味着普通用户无法访问页面,因为带宽被机器人消耗了。与应用层攻击一样,大容量 DDoS 流量起初看起来是合法的,但很快就会升级并带来有害结果。

为什么会发生 DDoS 攻击?

DDoS 攻击的独特之处在于它们不会破坏目标服务器的安全层。相反,他们利用网络基础设施中的现有漏洞。不一定有“闯入”或数据盗窃(尽管这可能伴随着 DDoS 攻击),这为可能发生的原因提供了更多潜在动机。

进行 DDoS 攻击的一些常见动机是:

勒索:黑客可能会要求付款以换取停止 DDoS 攻击。

激进主义:激进黑客或“黑客激进主义者”,经常使用 DDoS 攻击来关闭网站,以达到某种原因或作为对企业、组织或管理机构的抗议形式。

转移:DDoS 攻击可以分散 IT 人员对网络的不同攻击的注意力,例如盗窃或数据库注入。

竞争:企业可以发起谨慎的 DDoS 攻击,在不合时宜的时候暂时击败竞争对手。

乐趣:有些人只是想造成严重破坏。